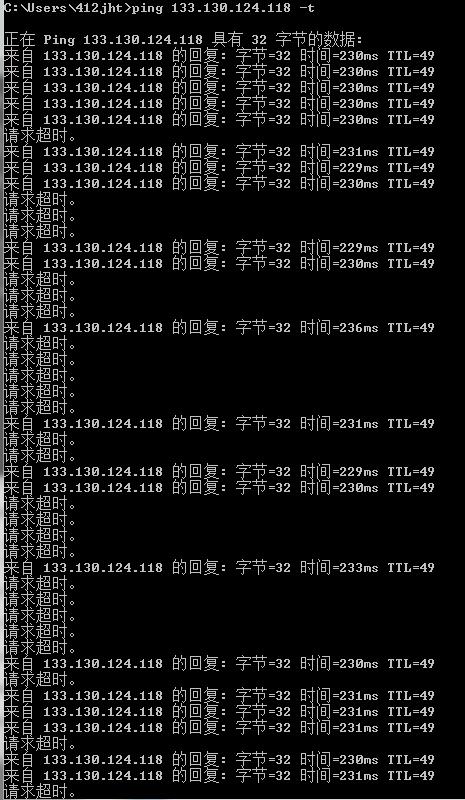

需要实现的功能(按时间顺序排列):

1、使用Rescue模式安装Ubuntu16.04-NextCloud并设置RAID-0;

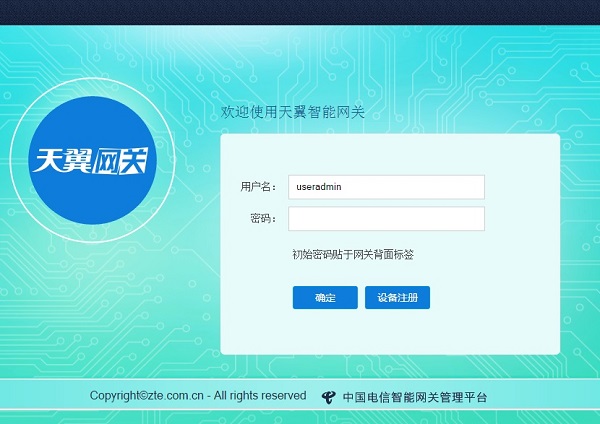

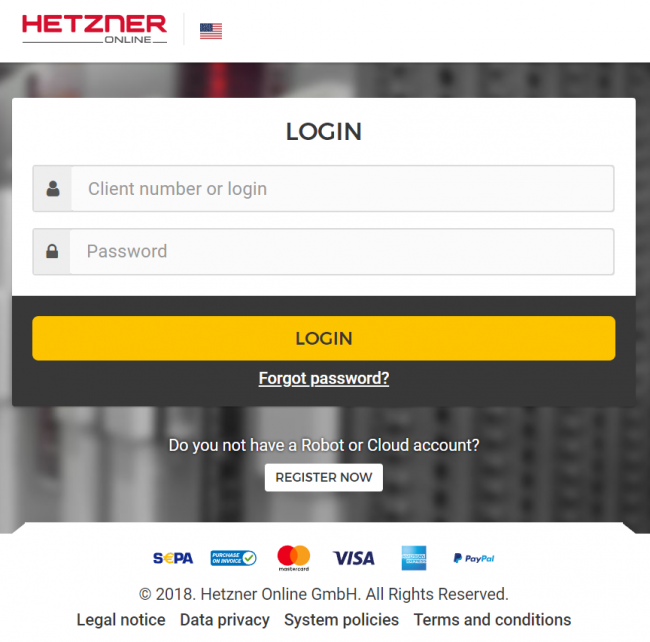

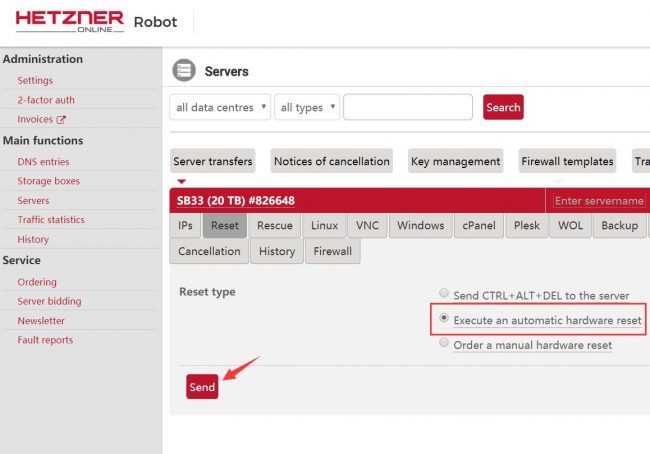

登录并进入Hetzner后台

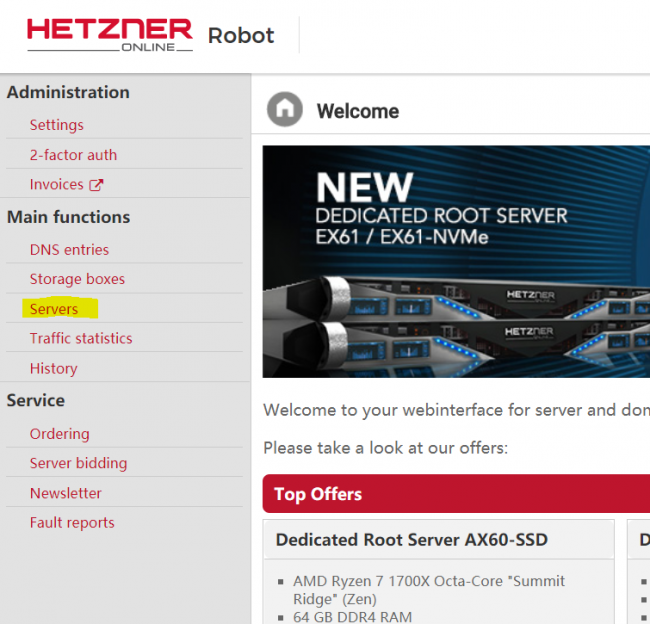

选择 “Servers”

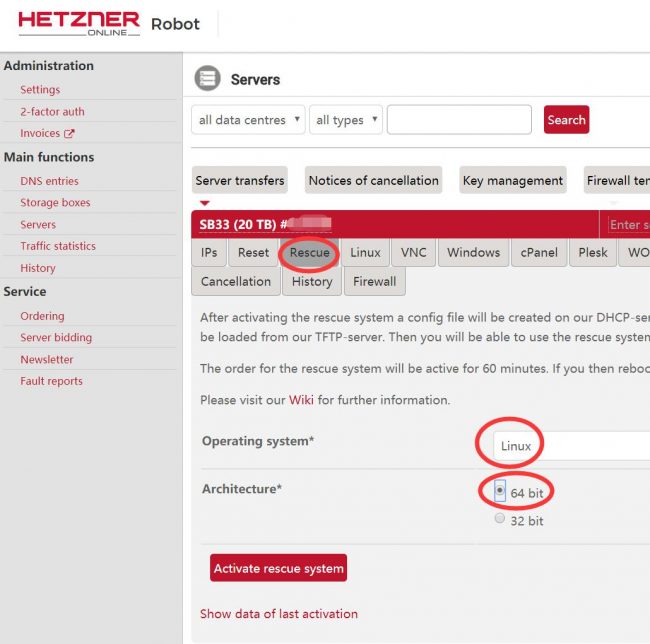

设置救援模式

激活后会显示登录名“root”和一个随机的密码,

请妥善保存,后续会用到且无法在后台找到。

Reset之后将会在重新开机时进入救援模式

#1#进入镜像选择界面 installimage #2#选择Ubuntu16.04 - Nextcloud #3#设置RAID-0 SWRAID 1 SWRAIDLEVEL 0 #4#起一个好听的名字 HOSTNAME Pretty-Name #5#设置好系统分区空间大小-50G PART / ext4 50G #6#保存设置 F10 #7#一路确认 Enter-Yes #8#提示安装完成之后重启 reboot #9#登录之后更改root默认密码 passwd root

2、安装Gnome图形桌面;

#更新数据及升级 sudo apt-get update sudo apt-get upgrade #安装完整版桌面 sudo apt-get install ubuntu-desktop #安装Gnome桌面 sudo apt-get install gnome-panel #重启 reboot

3、安装Vim;

sudo apt-get install vim

4、安装Teamviewer 12 并进行远程访问;

经测试,TV13版本暂不兼容Hetzner的Ubuntu 16.04版本

#官网下载安装包 wget http://download.teamviewer.com/download/version_12x/teamviewer_i386.deb #修复依赖 sudo apt-get -f install #执行安装 sudo dpkg -i teamviewer_i386.deb #停止服务 sudo teamviewer daemon stop #修改配置文件 sudo vi /opt/teamviewer/config/global.conf ##末尾增加 [int32] EulaAccepted = 1 [int32] EulaAcceptedRevision = 6 #保存 :wq #重新启动Tv服务 sudo teamviewer daemon start #设置密码 teamviewer passwd 你要设置的密码 #编辑桌面登录文件 sudo vi /usr/share/lightdm/lightdm.conf.d/50-ubuntu.conf ##添加 greeter-show-manual-login=true allow-guest=false #不允许客人登录 ##修复 sudu vi /root/.profile ##找到 mesg n 替换成 tty -s && mesg n #重启 reboot #查看ID teamviewer info

5、删除默认Ubuntu Unity桌面;

可以顺利用ID和密码登录teamviewer之后就可以删除Unity了

#卸载unity sudo apt purge unity 7.5 ubuntu-system-settings #查看当前安装了的桌面 ls /usr/share/xsessions #设置默认桌面 sudo vi /usr/share/lightdm/lightdm.conf.d/50-ubuntu.conf ##修改内容 user-session=gnome

6、添加其它登录用户;

#添加用户并设置用户目录 useradd -r -m -s /bin/bash 用户名 @设置用户密码 passwd 用户名 ##Enter new UNIX password: ##Retype new UNIX password: ##passwd: password updated successfully #如需添加root权限 chmod +w /etc/sudoers vim /etc/sudoers ##在root那一行下面继续添加一行 用户名 ALL=(ALL:ALL) ALL #如需删除用户 userdel -r 用户名

7、清除冗余内置软件;

#查看全部已安装软件 dpkg -l #用关键词查看软件具体名称 dpkg -l | grep 关键词 #卸载 sudo dpkg --purge 名称

8、安装Chrome;

#1#进入chrome官网下载Linux版适用于Ubuntu的64deb包 https://www.google.com/chrome/ #2#安装 sudo dpkg -i google-chrome-stable_current_amd64.deb #3#备注 #root用户使用chrome需命令行: google-chrome-stable --no-sandbox

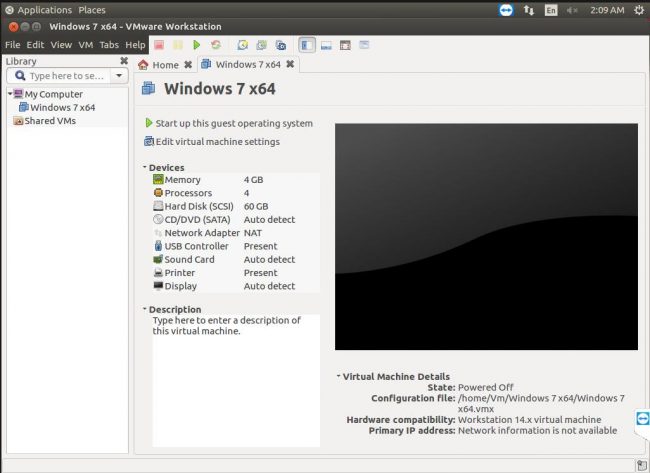

9、安装VMware Workstation Pro 14;

#下载官方原版试用版 https://www.vmware.com/go/getworkstation-linux #在图形界面中的终端进行安装 sudo chmod +x 安装文件名称.bundle sudo ./安装文件名称.bundle #之后会弹出安装指引,并输入序列号 最新VM14或更高的版本: VF19H-8YY5L-48DQY-JEWNG-YPKF6 VF3W2-AZF91-480VP-Z5YZZ-QURDD YV34A-D3Z4N-M817Y-Y6Y7V-M7H8F AC7TA-2WYD3-M814Y-UMQNX-XCHFA VM12或以下的版本: 5A02H-AU243-TZJ49-GTC7K-3C61N AG1N8-DZZ53-484QP-0YN5C-QQ0F2 GG59U-DVZD5-M854Y-NYN7C-P3KW4 AA39H-61W50-H8DCY-1MM79-N2RZ4 UU148-6VF44-M80JY-YYMQV-WF89D Linux版本: 5F29M-48312-8ZDF9-A8A5K-2AM0Z 5A02H-AU243-TZJ49-GTC7K-3C61

10、安装vsftpd;

11、安装Deluge;

#安装本体 sudo apt-get install deluge #安装webui sudo apt-get install deluge-web

汉化:参考

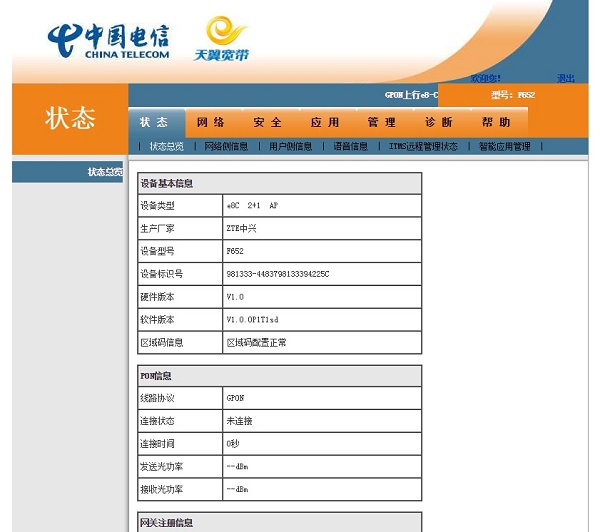

12、配置Nextcloud;

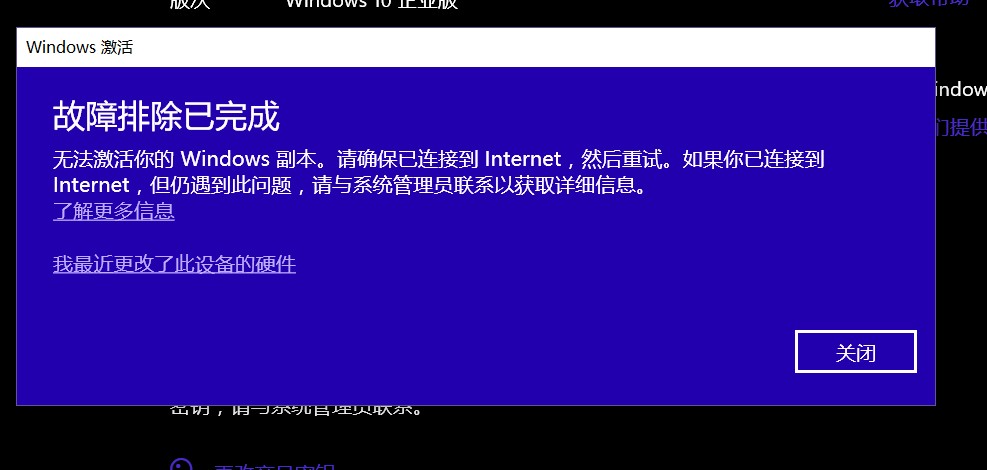

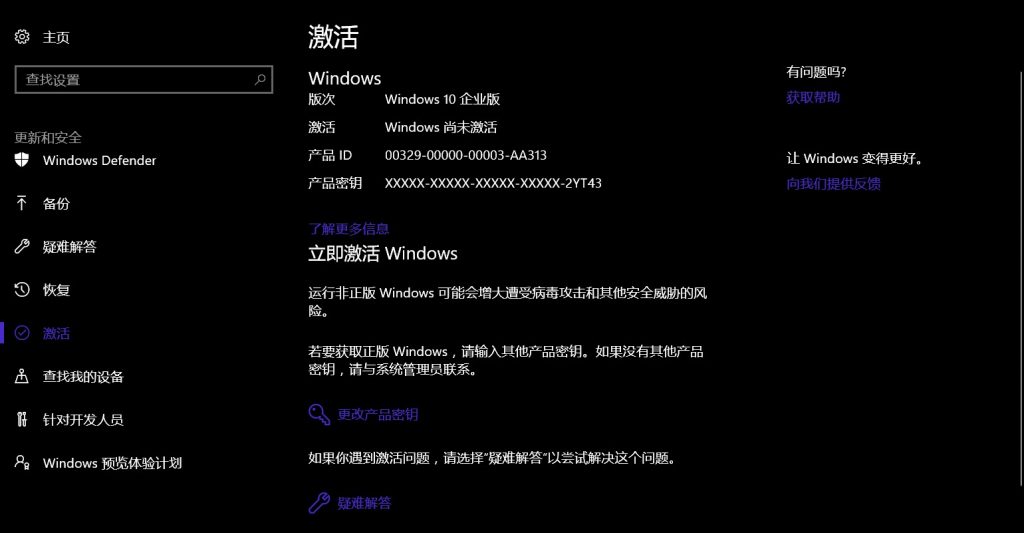

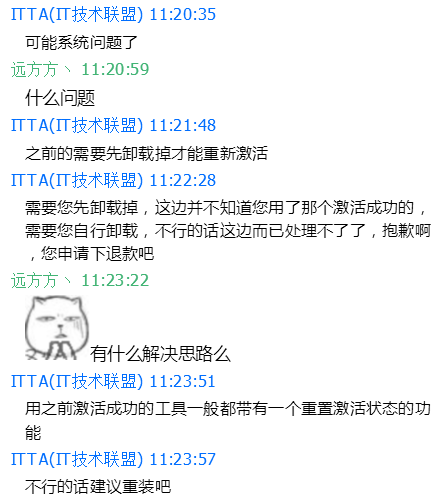

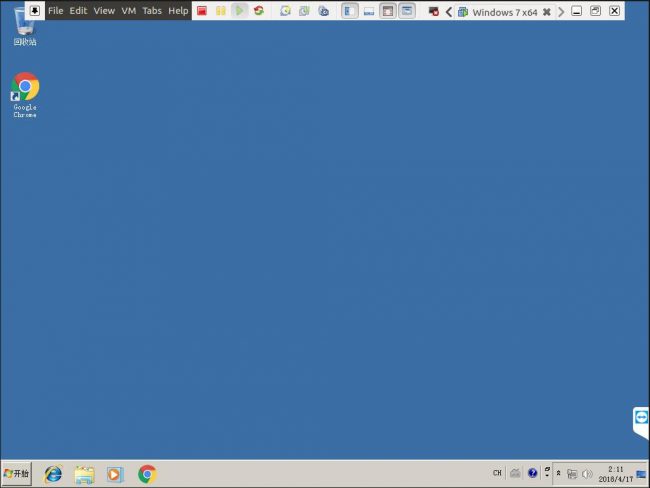

13、配置win7虚拟机;

#下载地址 ed2k://|file|cn_windows_7_ultimate_with_sp1_x64_dvd_u_677408.iso|3420557312|B58548681854236C7939003B583A8078|/

修改远程端口:参考

14、更换登录界面壁纸;

#修改对应文件 vi /usr/share/glib-2.0/schemas/com.canonical.unity-greeter.gschema.xml ##修改内容 修改第一条key name里的图片地址为你想替换的图片,如: /usr/share/backgrounds/1.png #编辑好保存退出 :wq #刷新schemas sudo glib-compile-schemas /usr/share/glib-2.0/schemas/ #重启lightdm服务 sudo systemctl restart lightdm

15、一些备忘的命令:

#Apache2 的/etc/apache2/sites-available/ 目录是站点的设置目录

#该目录下的000-default.conf为80端口设置模板

#该目录下的default-ssl.conf为SSL设置模板

#设置新站时需要输入以下命令:

cp 000-default.conf 站点名称(随意).conf

cp default-ssl.conf 站点名称(随意)-ssl.conf

#通过编辑相应站点文件内的参数可以达到单IP虚拟目录的访问效果

ServerName 具体的网址

DocumentRoot /var/www/具体的目录

#通过开启Rewrite模块,可以实现80跳转SSL的效果

RewriteEngine On

RewriteCond %{HTTPS} !=on

RewriteRule ^/?(.*) https://%{SERVER_NAME}/$1 [R,L]

#最后需要开启站点

sudo a2ensite 站点名称

service apache2 reload #刷新

#开启后的站点可以在/etc/apache2/sites-enabled 查看到相应软链

#如需关闭站点

sudo a2dissite 站点名称

##查找软件安装位置

dpkg -L 软件名称